信息系统与安全 知识点题库

使用他人作品时应当标明作品来源、作者姓名、作品名称,不得侵犯著作权人依法享有的其他权利,不引用、不传播虚假信息。

现代社会中,人们把( )称为人类不可缺少的资源。

A . 物质、能量、信息

B . 物质、知识、信息

C . 物质、能量、知识

D . 能量、知识、信息

李某经常通过网络下载盗版音乐,并通过网盘分享给广大网友。针对这一行为,下列说法中正确的是( )

A . 李某的做法符合互联网分享精神,应当鼓励

B . 网上下载的盗版音乐可以出售给他人

C . 网络上的图片、视频、音乐可以随意下载,不用经过他人许可。

D . 传播盗版音乐是违法行为,侵犯了他人著作权

信息安全问题已引起人们的普遍关注,为了信息、财产的安全,可以采取的有效做法是( )。

A . 使用个人的出生年月作为密码是安全的

B . 使用自己好记忆的“abc123”为密码是安全的

C . 密码的设置要复杂些,并定期更换密码

D . 不使用防范木马、病毒软件不使用防范木马、病毒软件

当你购买了一个具有版权的软件时,就获得了这个软件的( )

A . 复制权

B . 修改权

C . 出售权

D . 使用权

通常用户会在电脑上安装防火墙软件,以保护自己电脑上的资料与信息安全。

如果计算机已经安装了杀毒软件,那么这台计算机就一定不会感染计算机病毒。

学校机房的地板做了静电防护,这属于安全防范中的( )

A . 物理安全

B . 逻辑安全

C . 消防安全

D . 人身安全

下面关于论坛上信息安全的叙述中,正确的是( )。

A . 智能手机具有智能防御,不会和电脑一样中病毒

B . 计算机病毒是天然存在的,不会威胁网络安全

C . 浏览不健康网站容易感染电脑病毒

D . 计算机系统遭到黑客入侵不会影响信息安全

下列说法哪项不正确( )

A . 计算机软件是一种商品,受到法律保护

B . 使用盗版软件是一种不道德的行为,也是一种侵权行为

C . 侵权者要承担相应的民事法律责任

D . 购买正版的计算机软件就可以复制使用了

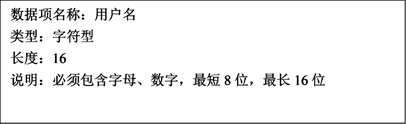

数据处理是信息系统应用的核心和基础。信息系统的数据库设计主要工作包括绘制数据流图、数据字典描述、设计数据逻辑结构、物理结构设计。如下对“用户名”的描述属于数据库设计中的哪一项工作?( )

A . 绘制数据流图

B . 数据字典描述

C . 设计数据逻辑结构

D . 物理结构设计

关于软件的知识产权,以下日常行为中不正确的是( )

A . 购买和安装正版软件

B . 不使用假冒名牌软件

C . 因为价格便宜而使用盗版软件

D . 发现盗版行为积极向有关部门举报

“一卡通”系统是通过一张卡实现多种不同功能的智能管理系统。

智能手机已经逐渐深入并广泛应用到人们的日常生活中,隐私泄露以及恶意扣费的问题也随之而来,下列有关智能手机APP应用功能的选项中最不可能发生的是( )。

A . 可能自动推送广告,大量消耗上网流量

B . 可能携带恶意扣费代码和插件

C . 可能进行远程控制,窃取手机隐私信息

D . 可能自动增加手机话费和充电

在线学习系统更容易实现一对一的教学模式,且受时间、空间限制。

在信息社会中,社会的发展以和作为重要资源。

使用“360云盘”将备份的照片,分享给网络上其他的好友,选择的工具是( )。

A .  B .

B .  C .

C .  D .

D .

为了防止信息被别人窃取,王伟同学为自己的计算机设置了开机密码。在下列选项中,最安全的密码是( )。

A . 1349052

B . X9#op_5

C . cg75671

D . Abrweti

以下使用计算机的不良习惯是( )。

A . 关机前退出所有正在执行的应用程序

B . 把用户文件放在系统文件夹中

C . 不怕麻烦,经常对重要数据做备份

D . 使用标准的文件扩展名

我们通过网络缴纳电话费、水电费等属于( )。

A . 通存通兑

B . 电子商务

C . 储蓄业务

D . 现金买卖

最近更新

- 在用电视机的遥控器调节频道时,靠的是遥控器发出的 ▲ ;验钞机能检验人民币的真伪,它的原理是利用了 ▲ 使荧光物

- 已知函数,正实数是公差为正数的等差数列,且满足.若实数是方程的一个解,那么下列四个判断: ①;②③④中有可

- 20.下列变化规律中正确的是()A.H2S、HCl、PH3的热稳定性由弱到强B.物质的量浓度相等的NaCl、MgCl2、

- 16.如图,平面内有三个向量、、,其中与的夹角为120°,与的夹角为30°,且||=||=1,||=2,若=+(,R),

- 某同学利用一支底部有破洞的试管和一个广口瓶组装成制取二氧化碳的发生装置(如图所示),在铜网上应放 ,广口瓶中应盛有 。

- 下列物质的电子式书写正确的是( ) B. A. C. D.

- 阅读下面文言文,完成小题。 宝界山居记 【明】归有光 ①太湖,东南巨浸也。广五百里,群峰出于波涛之间以百数,而

- 16世纪以前,欧洲人开始认识到一种新现象——通货膨胀即价格的普遍上涨。1500年以后,(西欧)价格很快开始迅速上涨。在这

- 设直线过点(0,a),其斜率为1, 且与圆x2+y2=2相切,则a 的值为( ) A.± B.

- 2008年8月29日,十一届全国人大常委会第四次会议,通过了《循环经济促进法》,国家主席签署第4号主席令予以公布。这表明

- 在常温下,能够与晶体硅发生化学反应的是( )。 A.浓硫酸 B.NaOH溶液 C.氧气 D.硝酸

- Learning English can sometimes seem like a difficult thing t

- 下图表示某动物的精原细胞,该细胞在减数分裂过程中发生了交叉互换。则由该细胞形成的精子类型可能是 ()

- The best title of the 3rd advertisement would be _______. A.

- p{font-size:10.5pt;line-height:150%;margin:0;padding:0;}td{f

- 已知等腰三角形的两边长分别是2和5,则它的周长为…………………( )A.12或9 B.12

- 在中, 已知,则角的度数为 A. B. C. D.

- 根据中文意思完成句子。 69.不用担心,我一到伦敦就给你打电话。 Don’t worry. I’ll call you

- 高一(1)班同学在学习了“依法纳税”的内容后,成立了研究性学习小组,对当前税收的有关情况进行了调查研究。同学们在调查研究

- 从海水可获得的在常温下为液体的单质是( ) A.Mg B.K C.Br